O truque é velho, mas funciona. Os cibercriminosos sabem disso.

Recentemente a Kaspersky Lab descobriu uma campanha brasileira de spam que utiliza a atualização do Windows 10 para roubar senhas e dados financeiros de suas vítimas.

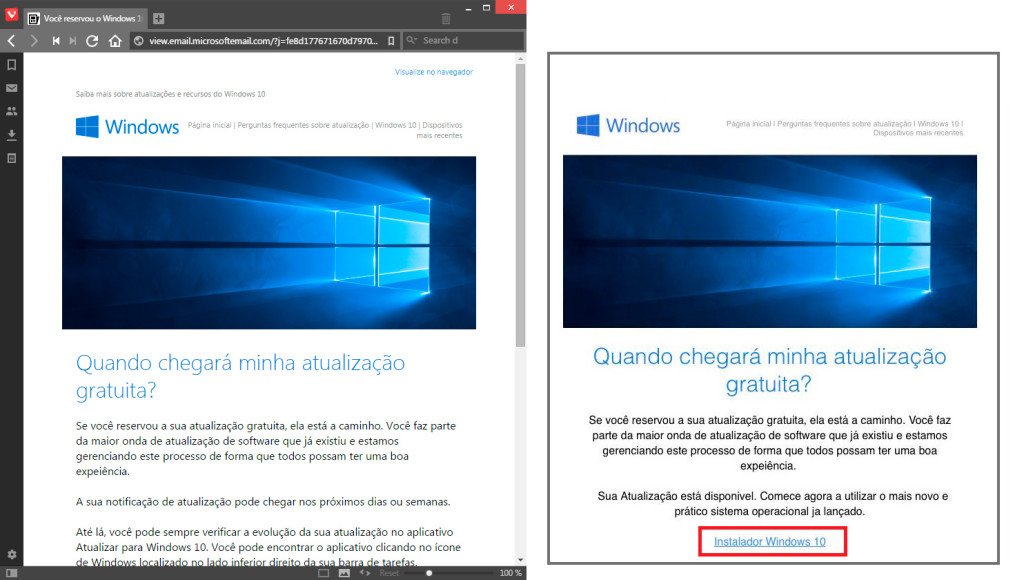

Aproveitando a repercussão da campanha da Microsoft para migrar seus usuários para o novo Windows 10, cibercriminosos estão disseminando golpes que utilizam arquivos maliciosos .VBE para infectar as vítimas com trojans espiões. O ataque, identificado no Brasil pela Kaspersky Lab, é disseminado por spam e promete o download imediato do novo sistema operacional.

Para não levantar suspeita, o design da janela que mostra o progresso do carregamento é idêntico ao do site oficial da empresa. Uma vez executado, é feito o download do componente principal do trojan espião, que irá roubar os dados digitados no teclado e as informações armazenadas na área de transferência. O programa malicioso também tem backdoors que permitem executar sessões remotas.

“Este golpe tem a capacidade de roubar qualquer tipo de credenciais, como senhas de Internet Banking e redes sociais e números de cartão de crédito”, explica Dmitry Bestuzhev, diretor da equipe de pesquisadores e análistas da Kaspersky Lab na América Latina. “Até agora só detectamos ataques no Brasil, mas sabemos que as operações desses cibercriminosos que usam o script VBE se expantem para o resto do mundo, principalmente para os países da península Ibérica. É importante estar ciente dessa tática enganosa, pois a campanha pode ser replicada nos países vizinhos a qualquer momento”, alerta.

Confia as dicas da Kaspersky Lab para não cair neste tipo de golpe:

- Mantenha em seu PC uma solução de segurança confiável e robusta, que conte com defesas proativas contra novas ameaças, ao invés de uma proteção básica de antivírus. O Kaspersky Internet Security é uma ótima opção.

- Execute as atualizações dos programas instalados e do sistema operacional em seus dispositivos em seus dispositivos assim que eles são disponibilizados, não deixe-os para depois!

- Nunca clique em links ou arquivos anexados nas mensagens de e-mail não solicitados e de desconhecidos.

Para mais informações sobre a campanha, acesse o artigo em SecureList: https://securelist.com/blog/incidents/71741/the-rush-for-windows-10-infects-pcs-with-spy-trojan/