Our awesome blog

-

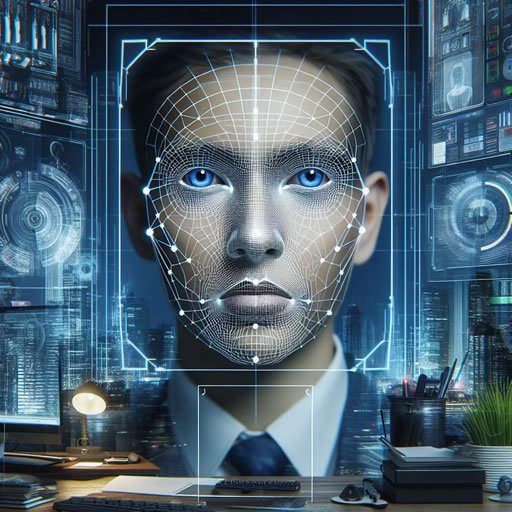

O que são controles de acesso lógico?

Controles de acesso lógico se referem a métodos ou mecanismos eletrônicos implementados para restringir o acesso a sistemas, dados ou recursos digitais. Ao contrário dos controles de acesso físico, que impedem o acesso a áreas físicas ou ativos, os controles de acesso lógico se concentram em limitar o acesso a sistemas eletrônicos ou ativos digitais.…

-

O que são controles físicos em segurança da informação?

Controles físicos são são itens tangíveis e mecanismos implementados para prevenir, monitorar ou detectar acesso direto a sistemas ou áreas dentro de uma instalação. Eles abrangem uma variedade de medidas de segurança física projetadas para proteger ativos e pessoal, incluindo guardas, cercas, detectores de movimento, portas trancadas, janelas seladas, luzes, proteção de cabos, crachás, cartões…

-

O que são Indicadores de Comprometimento (IOCs)?

Indicadores de Comprometimento, ou IoCs (do inglês Indicators of Compromise), são sinais ou evidências que sugerem a ocorrência de uma violação de segurança ou comprometimento de um sistema, rede ou ambiente de TI. Esses indicadores podem variar desde atividades suspeitas até artefatos de malware identificados durante uma investigação de segurança. Os IoCs são essenciais para…

-

Opiniões sobre o Kaspersky Endpoint Security for Business

Recentemente, a NoliCorp conduziu uma pesquisa voltada para clientes empresariais que utilizam o Kaspersky Endpoint Security for Business. O objetivo principal foi reunir insights e opiniões diretamente dos usuários corporativos, destacando suas experiências, percepções e considerações sobre a solução. A análise dos resultados nos proporcionou uma melhor compreensão do desempenho do Kaspersky Endpoint Security for…